前言

金融監督管理委員會(以下簡稱金管會)因應數位時代潮流,於109 年 8 月發布提出「金融資安行動方案」並推動相關措施,惟考量金融資安行動方案推動期間歷經新冠疫情驅動數位轉型、資安情勢加劇、重大災害及地緣政治等風險,進而推升金融資安韌性的重要性,爰滾動檢討金融資安行動方案,擴大及精進各項推動措施,以於賡續推動金融機構數位轉型、發展及運用金融科技、創新與開放金融服務的同時,能確保提供民眾安心便利、穩定不中斷的金融服務。金融資安行動方案從強化資安監理、深化資安治理、精實資安韌性、發揮資安聯防等四大構面,提列多項執行措施,以期達成行動方案之目標:其中建立業者重視資安的組織文化、提升業者資安治理能力與水準及確保系統持續營運與資料安全係為金融資安行動方案重要面向之一;本公司為配合金融資安行動方案之推動,於111年起陸續協助證券商辦理資安治理成熟度評估,以達深化資安治理之目標。為持續精進前開資安治理成熟度評估內容,112年擴大成熟度評估對象,以了解證券市場之主要證券商資安治理成熟度辦理情形,並分析評估其結果,作為滾動式調整資安輔導措施,以提升資安防護能力。

本公司推動情形

證券業辦理資安治理成熟度評估,係採用美國聯邦金融機構檢查委員會(FFIEC)所公布之 Cybersecurity Assessment Tool (以下簡稱 CAT) 專屬金融業之網路安全評估工具,109年F-ISAC於「金融資安行動方案」之金融網路安全成熟度評估計畫,亦採用前揭評估工具,進行本國金融機構網路安全成熟度評估作業,考量一致性,爰採用FFIEC CAT工具辨識其固有風險程度及網路安全成熟度,相關評估流程及說明如下:

1. 辨識固有風險(Inherent Risk)

本案採評估係採用FFIEC CAT之固有風險問卷,供證券商填寫,以辨識其固有風險,該問卷可分為五大類,藉由檢視組織提供對外服務及網路連線等數個面向,瞭解證券商承受固有風險情形,說明如下:

(1) 網路技術與連線

組織所使用之特定技術與產品將影響固有風險等級之高低,此評估類別包括 ISP 連接數、非安全性外部連接數(如 FTP)、無線網路存取、允許連線至公司網路之個人裝置數量等,這些對外的連線對組織都具有潛在的風險,故列入檢視。

(2) 對外服務管道

組織所提供金融服務管道的多樣化與數量將影響固有風險等級之高低,此評估包括透過線上開戶、電子下單服務,以及線上客服、帳務查詢等。

(3) 線上與行動金融產品及服務

組織提供服務,所使用之技術及線上開戶、電子下單占比,亦可能導致固有風險等級之不同;另是否有提供為其他組織之IT託管服務,也是會影響固有風險的部分。

(4) 組織特色

組織架構與環境將影響固有風險等級之高低,此評估類別包括企業併購、員工數量、網路安全廠商數量、資安人員配置、特權存取之人員數量、資訊科技環境改變、業務營運之地理環境改變及營運/資料中心之位置等;另系統之特權帳號存取亦於此類別進行檢視。

(5) 外部威脅

以組織為目標企圖攻擊或攻擊成功之數量、種類及複雜度,將影響固有風險曝險情況,此評估類別包括組織收到網路釣魚活動的頻率以及遭受的網路攻擊等,對於某些特定機構或組織,這一類的固有風險會較其它機構或組織大。

透過檢視上述類別,可辨識出證券商之固有風險,進而對應其所屬風險等級。

2. 計算整體固有風險等級

依據上開五個面向計算後,可將組織分為五個固有風險等級(Inherent Risk Levels),表示組織所處的固有風險為何,並應有相對的資安管控,說明如下:

(1) 最低(Least):組織對於資訊科技之使用極為有限,僅使用極少數量之電腦、應用程式、系統,且各電腦或系統間無任何連線。產品與服務單純,組織服務區域與員工數有限,故風險較低。

(2) 小(Minimal):組織就其使用之技術來說,複雜度有限,提供些許低度風險產品與服務。組織關鍵業務系統外包,且主要使用已建置開發完成之技術,在有限複雜度下,對客戶或第三方保持少數類型之連線,故風險次低。

(3) 一般(Moderate):此類風險就數量與複雜性而言,組織使用稍微複雜之技術。組織可能將關鍵業務系統與應用程式委外,或透過多種管道提供較大量多樣之產品與服務,故風險達一般。

(4) 顯著(Significant):使用複雜之技術,組織可能使用新興技術提供高風險產品與服務,內部可能提供顯著數量之應用程式。組織允許使用大量個人裝置,抑或多樣裝置類型,並對客戶與第三方維持大量連線,或自身提供多樣支付服務而非透過第三方,且可能有顯著交易量,故風險較大。

(5) 最大(Most):組織使用極度複雜之技術傳遞各式各樣產品與服務,多數產品與服務皆具高風險。組織可能外包某些關鍵業務系統或應用程式,但主要由內部自行主導,或組織與客戶和第三方間資料傳輸維持多種連線類型等,故風險最大。

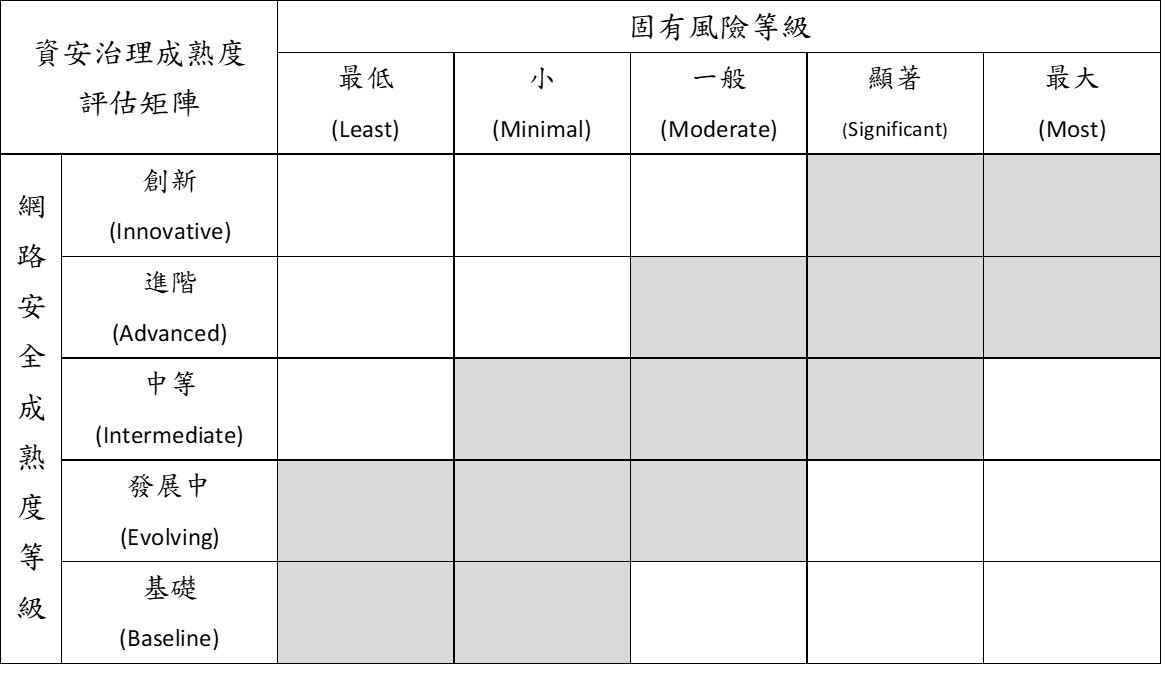

3. 確認目標成熟度合理區

如下圖所示,依據 FFIEC CAT 中所提供之固有風險及成熟度關係矩陣,組織整體固有風險等級越大,其網路安全成熟度等級應越成熟。若整體固有風險等級為最低(Least),組織發展網路安全成熟度目標設定的合理區間應落於「基礎(Baseline)」至「發展中(Evolving)」;如整體固有風險等級

為小(Minimal),組織發展網路安全成熟度目標設定的合理區間應落於「基礎(Baseline)」至「中等(Intermediate)」。因此,確認整體固有風險後,即可據以參照 FFIEC CAT 中所提供之固有風險及成熟度關係矩陣圖,對應出組織目標成熟度的合理區間。

4. 網路安全成熟度評級判定

FFIEC CAT 將網路安全成熟度問卷內容分為網路風險管理與監督、威脅情資管理與合作、網路安全管理、委外及依賴關係管理以及網路事件管理和回應等五大評估領域,並將各評估領域的問項,進一步區分為五個等級,以計算出所屬網路成熟度級別,各級別說明如下:

(1) 基礎(Baseline):組織達到法律及法規要求,或監理指引所建議的最低期望,此等級包括法規遵循目標,管理階層已審查且評估指引原則。

(2) 發展中(Evolving):已訂定未明文要求之額外文件化程序和政策,組織已考量落實風險管理導向,網路安全責任已正式指派,且其保護範圍已擴及客戶資訊,包含整合資訊資產及系統。

(3) 中等(Intermediate):已制定較詳細且文件化的程序,並高度落實,另已將風險管理實務及分析整合至企業營運策略。

(4) 進階(Advanced):網路安全之實務及分析業以跨單位或跨業務方式進行整合,多數的風險管理流程已自動化,且包含持續性的流程改善,前線業務之風險決策責任已正式指派。

(5) 創新(Innovative):為了組織及產業,藉由推動人員、流程及技術之創新以管理網路風險,此可能意味著需要發展新的控制措施、新的工具,或創造新的資訊分享平台,即時、預測性分析均與自動化回應相關。

5. 網路安全成熟度差異分析

網路事件管理和回應等五大評估領域的達成比率,進而對應組織於各評估領域的成熟度等級。最後則將各評估領域計算出的成熟度等級與組織目標成熟度合理區間之評估問項進行差異分析,確認固有風險與網路安全成熟度符合程度,並分析其落差情形。本案評估結果仍有證券商之網路成熟度與其所屬風險有差異,經了解前揭證券商係因部分面向仍有須再強化;也提供證券商依現行法規要求、產業發展現況、組織資源等,作為後續強化資安措施之參考,俟未來再次檢視渠等證券商改善情形。

證交所推動成果

1. 考量實務與現況深入分析

本公司辦理網路成熟度評估,除分析評估結果並建議證券商持續強化相關領域面向外,亦考量近期資安趨勢及實務作業,另取成熟度問卷之問項,區分七個面向如:自動化工具、身分、委外/供應商、弱點掃描、情資、組態管理、設備/端點管理進行檢視,其中在委外/供應商、情資、設備/端點管理等面向之問項裡面,證券商都有高比例的達成情形,顯示證券商在這些面向下已有相當防護能力。

2. 完善資安相關規範

本公司全面檢視資安治理成熟度問卷內容,並依實務作業及參考其它法規要求,挑選出問項作為證券商資安相關規範修訂之參考,以完善資安管控作業,強化證券市場資安防護能力。

結語

近年來證交所配合主管機關持續推動證券商強化資安作業,不僅輔導證券商導入IPS/WAF資安設備提升防護能力,同時也透過各項管理方式,如本案網路成熟度評估等方式量化證券業者之資安治理成熟度,瞭解重要證券商優勢及劣勢,進而作為後續輔導及完善資安規範之依據。總體而言,證券商資安的強化要透過全面性的檢視,方能知己知彼百戰不殆;本公司亦因應時勢,落實並持續金融資安行動方案之各項強化措施,並滾動式調整輔導措施,與主管機關及證券業者共同打造健全的資本市場,提供民眾安心便利、穩定不中斷的金融服務。